2024. 5. 8. 01:01ㆍSWLUG/개인정보보호 STUDY

- 제1조 개인 정보의 안전성 확보조치 기준 소개

- 제4조 내부 관리계획

- 제5조 접근 권한의 관리

- 제6조 접근통제

- 제7조 개인정보의 암호화

- 제8조 접속기록의 보관 및 점검

- 제9조 악성프로그램의 방지

- 제10조 물리적 안전조치

- 제11조 재해,재난 대비 안전조치

- 제12조 출력,복사시 안전조치

- 제13조개인정보의 파기

📌 개인정보의 안전성 확보조치 기준 소개

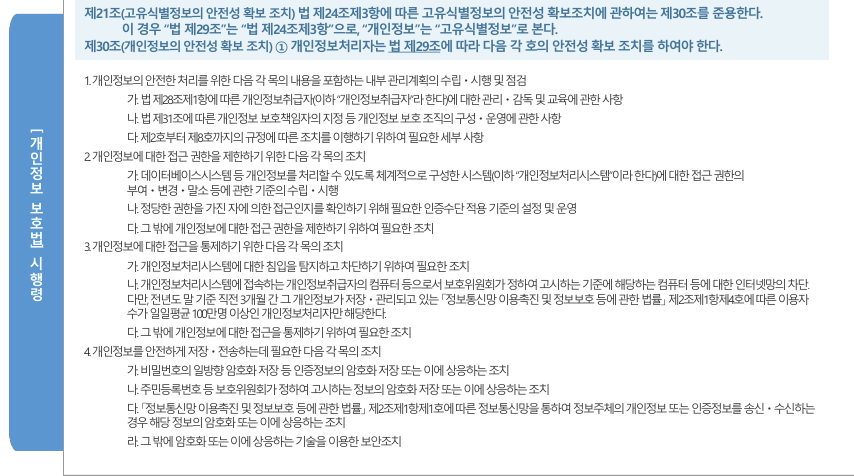

법적 근거

「개인정보 보호법」 제29조 안전조치 의무

같은 법 시행령 제30조 제1항

목적

개인정보 분실·도난·유출·위조·변조∙훼손되지 않게 기술적·관리적·물리적 안전조치의 최소기준을정함

적용 대상

(자체 또는 타인을 통해) 개인정보를 처리*하는모든 공공기관, 법인, 단체, 사업자, 개인 등

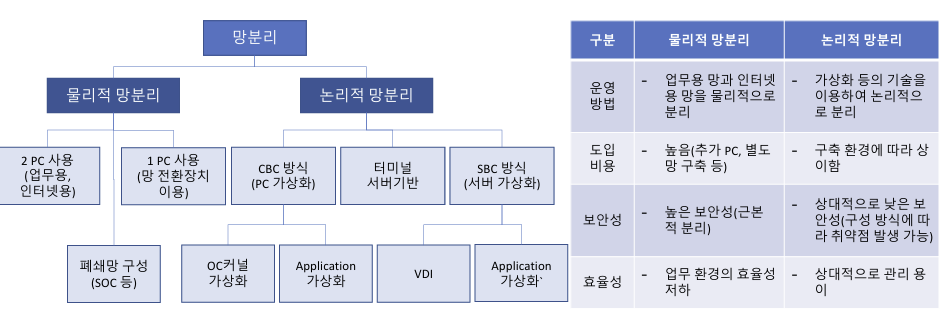

안전조치 의무 관련 법령

개인정보 주요 업무절차 예시

📌 내부 관리 계획

내부관리계획 정의

✅ “개인정보가 분실·도난·유출·위조·변조·훼손되지 않도록 안전하게 처리하기 위해 수립/시행하는 관리적 안전조치”

✅ 전체에 통용되는 내부규정

▪ 전사 차원의 개인정보보호 활동 계획

▪ 경영층의 주도적인 방향 제시와 지원 필수

✅ 개인정보 처리 및 보호 업무 기준

▪ 최고경영층의 내부 결재 승인

▪ ‘내부규정’을 기초로 세부 지침또는 안내서 마련/이행

내부관리계획 정의 추가

내부관리계획 구성 ➡️ 포함사항 함께 읽어보기(16개)

개인정보보호 교육 계획

개인정보책임자 및 개인정보취급자를 대상으로 차등화하여 정기적 교육 실시

▪고려사항 : 사업규모, 개인정보 보유수, 업무성격 등

▪교육 목적 및 대상, 교육 내용, 교육 일정 및 방법을 명시

변경 사항 관리

내부관리계획의 주요 변경사항 발생시

▪즉시 반영 → 수정 →시행 →이력 관리

내부관리계획의 수정, 변경 사항

▪개인정보취급자들에게 전파 → 준수

내부관리계획의 이행 실태 점검/관리

역할 : 개인정보 보호책임자

기간 : 연 1회 이상

결과 보고

▪중대한 영향을 초래하거나 해를 끼칠 수 있는 사안 등 기관장(대표), 임원 보고

▪대책 마련

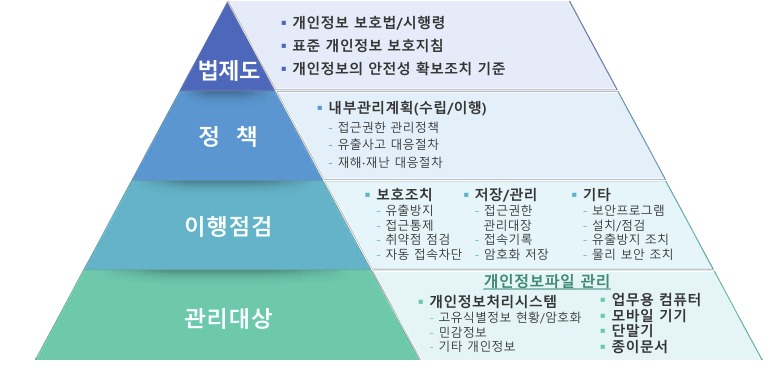

접근 권한의 관리

접근권한이란 개인정보처리 시스템에 접속, 업무처리/개인정보 생성·변경·열람·삭제 권한을 말함.

- 개인정보처리시스템에 대한 접근 권한은 업무 수행에 필요한 최소한의 범위로 업무 담당자에 따라 차등 부여

- 전보, 퇴직 등의 인사이동이 발생하여 개인정보취급자가 변경되었을 경우 지체 없이 접근 권한 변경 또는 말소

- 권한 부여, 변경 또는 말소에 대한 내역을 기록하고, 최소 3년간 보관

- 개인정보처리시스템의 접근 계정 발급시 정당한 사유가 없는 한 개인정보취급자별로 발급 및다른 취급자와 공유되지 않도록 함

- 개인정보취급자 또는 정보주체의 인증수단을 안전하게 적용하고 관리

- 일정 횟수 이상 인증에 실패한 경우 접근 제한 등 필요한 기술적 조치

접근권한관리 절차 사례

▪개인정보 접근권한 및 이용 내역 점검

▪정기점검 (반기별 1회)

-개인정보 접근권한 관리의 적절성 및 접근권한 오·남용 여부 점검

-개인정보 유출 및 접근권한 부여의 적절성 등에 대해 점검

▪수시점검-개인정보 유출사고 발생 시/ 예방 목적

변경/말소 내역 보관 사례 살펴보기

접근권한 점검 항목 , 관리 (예시) 함께 살펴보기.

✅참고 : 위반사례 및 대응 방안 살펴보기

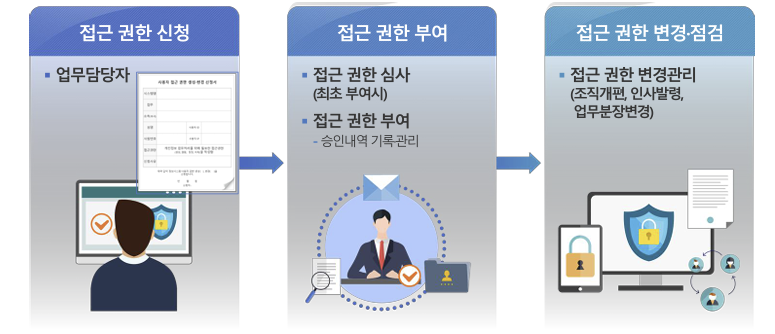

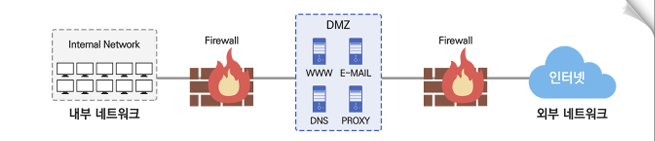

📌 접근 통제

접근통제 목적

정보통신망을 통한 불법적인 접근 및 침해사고 방지

▪ 인가 받지 않은 접근 제한 :개인정보처리시스템에 대한 접속 권한을 IP(Internet Protocol)주소 등 제한

▪ 불법적 개인정보 유출 시도 탐지 및 대응 :개인정보처리시스템에 접속한 IP(Internet Protocol)주소 등 분석

-개인정보처리시스템에 접속할 수 있고 인가된 사용자(개인정보취급자, 고객 등)인지 구분하기 위한 대응 조치

-네트워크 장비의 외부 침입 차단 기능 이용

-접근통제 대상이 무엇인지 구분

개인정보가 포함된 문서의 유출 방지를 위해 추가적인 보안 관리 시행(법 제29조, 시행령 제30조, 고시 제6조)

관련 예시 살펴보기 (예시1, 예시2)

접근 통제범위 예시

- 네트워크 접근

- 데이터베이스 접근

- 인터넷 접속

- 응용 프로그램 접근

- 모바일 기기 접근

✅ 위 예시와 관련된 사례 살펴보기

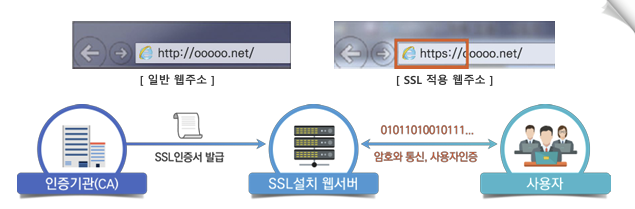

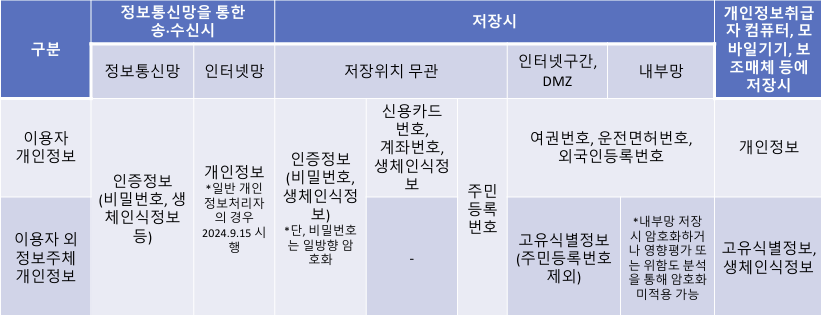

📌 개인정보의 암호화

인증정보 암호화

비밀번호, 생체인식 정보 등 인증정보를 저장 또는 정보통신망을 통하여 송·수신하는 경우

▪안전한 알고리즘으로 암호화

▪비밀번호는 복호화되지 않도록 일방향 암호화(SHA-256 등) 적

이용자 개인정보의 암호화

이용자가 아닌 정보주체의 개인정보 암호화

정보통신망을 통한 인터넷망 구간 송·수신시

SSL 적용 예시

기기 및 저장 매체 저장시

업무용 컴퓨터/어플리케이션 암호화 방식 (예시)

디스크 암호화 도구 : 마이크로소프트에서 제공하는 비트로커 드라이브 암호화 (BitLocker Drive Encryption)

파일시스템 암호화(EFS : Encryption File System)방식 :

마이크로소프트 윈도우의 NTFS v3.0에서 추가된 파일시스템 단계 암호화 기능

문서 도구 자체 암호화 : 한글, MS오피스 등

암호화 대상 종합

암호키 관리

적용 대상

▪10만명 이상의 정보주체에 관하여 개인정보를 처리하는 대기업·중견기업·공공기관

▪100만명 이상의 정보주체에 관하여 개인정보를 처리하는 중소기업·단체에 해당하는 개인정보

< 암호 키 관리 라이프 사이클 예시 >

준비단계 ➡️운영단계 ➡️ 정지단계 ➡️ 폐기단계

📌 접속기록의 보관 및 점검

목적

개인정보 오남용 등 침해사고 분석

접속기록 정의

개인정보처리시스템에 접속하여 수행한 업무내역에 대해 개인정보취급자 등의

계정, 접속일시, 접속지 정보, 처리한 정보주체 정보, 수행업무 등을 전자적으로 기록한 것

접속 : 개인정보처리시스템과 연결되어 데이터 송신 또는 수신 가능 상태

접속기록 필수항목

- 식별자 :개인정보처리시스템에서 접속자를 식별할 수 있는 ID 등 계정 정보

- 접속일시 : 접속한 시점 또는 업무를 수행한 시점 (년-월-일, 시:분:초)

- 접속지 정보 : 접속한 자의 PC, 모바일기기 정보 또는 서버의 IP주소 등 접속 주소

- 처리한 정보주체 정보 : 개인정보취급자가 누구의 개인정보를 처리했는지를 알 수 있는 (이름, ID 등)

- 수행업무 : 개인정보취급자가 개인정보처리시스템에서 개인정보를 처리한 내용을 알 수 있는 정보

접속기록 분석 사례 살펴보기

접속기록의 점검 주기

월 1회 이상 정기적 점검

비정상 행위 점검/대응조치

▪비인가된 개인정보 처리 : 개인정보 대량 조회, 다운로드, 정정, 삭제

접속기록의 점검 주체 -시스템 운영부서 또는 특정부서

참고: 위반사례 및 대응방안 살펴보기

📌 각종 방지, 안전조치 등

보안 프로그램 설치/운영

- 최신 상태 유지

- 발견된 악성프로그램 등에 대해 삭제 등 대응 조치

- 악성 프로그램 관련 경보가 발령된 경우 또는 응용프로그램이나 운영체제 소프트웨어 제작업체에서 보안 업데이트 공지가 있는 경우 정당한 사유가 없는 한 즉시 업데이트 실시

- 전산실, 자료보관실- 안전조치 (예시)

- 출입통제 절차 수립 운영

- 서류, 보조저장매체는 시건 장치가 있는 곳에 보관

- 보조저장매체 반 출입 통제 보안대책 마련 및 운영

- 재해재난 대비 안전조치

- 적용 대상

- 10만명 이상의 개인정보를 처리하는 대기업·중견기업·공공기관

- 100만명 이상의 정보주체에 관하여 개인정보를 처리하는 중소기업·단체

- 정보통신서비스 제공자의 경우 2024.9.15부터 적용

- 개인정보처리시스템 보호를 위해 위기대응 매뉴얼 등 대응절차 마련/정기 점검

- 개인정보처리시스템 백업 및 복구 계획 마련

- 화재, 홍수, 단전 등 재해‧재난 대비 절차 및 복구계획 마련

- 적용 대상

- 출력 복사시 보호조치

- 개인정보처리시스템에서 개인정보의 출력시 (인쇄, 화면표시, 파일생성 등) 용도를 특정하고 용도에 따라 출력 항목을 최소화한다.

- 개인정보가 포함된 종이 인쇄물, 개인정보가 복사된 외부 저장매체 등 개인정보의 출력, 복사물을 안전하게 관리하기 위해 필요한 보호조치를 갖추어야한다.

- 개인정보 파기 조치 - 전체 파기

- 완전파괴

- 전용 소자장비를 이용하여 삭제

- 데이터가 복원되지 않도록 초기화 또는 덮어쓰기 수행

- 개인정보 파기 조치 -일부 파기

- 전자적 파일 형태인 경우 : 개인정보를 삭제한 후 복구 및 재생되지 않도록 관리 및 감독

- 기록물, 인쇄물, 서면, 그 밖의 기록매체인 경우 : 해당 부분을 마스킹, 구멍 뚫기 등으로 삭제

- 개인정보 파기 조치 -블록 체인

- 블록체인 등 기술적 특성으로 영구삭제가 현저히 곤란한 경우 익명정보 처리를 파기 방법으로 허용

- 블록체인에서 안전조치 예시

- 블록체인에는 개인정보가 기록되지 않도록 하고 개인정보를 기록하여야 하는 경우 오프체인 방식등으로 구현

- 솔트 등을 추가하여 타인이 복호화하거나 알아 볼 수 없도록 처리

참고 : 위반사례 및 대응방안 살펴보기

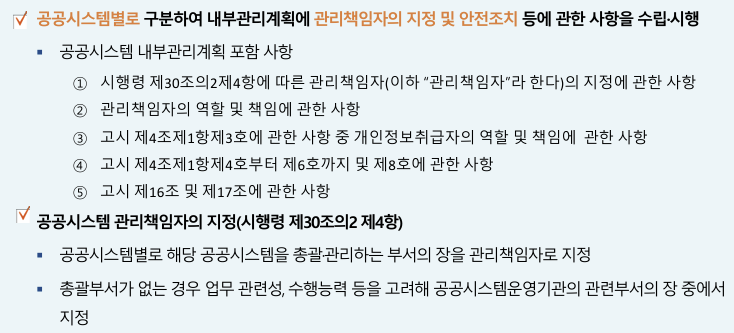

📌 공공시스템의 내부 관리계획의 수립·시행

공공시스템의 내부 관리계획의 수립·시행

공공시스템에 대한 접근 권한의 관리

공공시스템에 대한 접근 권한을 부여, 변경 또는 말소 시 인사정보와 연계

▪인사정보시스템과 즉시 연계하거나 인사정보를 즉시 반영할 수 있도록 관리체계 구축

인사정보에 등록되지 않은 자에게 계정 발급 금지(단, 불가피한 사유가 있는 경우 예외 허용)

계정 발급시 개인정보 보호 교육, 보안 서약 징구

접근권한의 부여, 변경 또는 말소 내역 등을 반기별 1회 이상 점검

접속 기록의 보관 및 점검

접속 기록 분석

공공시스템에 접속한 자의 접속기록을 자동화된 방식으로 분석하여 불법적인 개인정보 유출 및 오 · 남용 시도를 탐지하고 사유 소명 등 필요한 조치 이행

접속기록 점검 기능 제공

공공시스템운영기관은 공공시스템 이용기관이 소관 개인정보취급자의 접속기록을 직접 점검할 수 있는 기능을 제공하여야 함

✅ 느낀점

오늘은 개인정보의 안전성 확보조치 기준에 관한 다양한 내용을 살펴봤다. 확실히 초급이나 입문에 비해서 조금더 심도있는 내용을 다루는 것이 느껴졌고 다양한 사례들을 살펴볼 수 있어서 좋았다.

특히나 접근권한이나 암호키 부분이 흥미롭게 느껴졌다.

이러한 부분들을 더 자세히 공부하면 될 것 같다.

'SWLUG > 개인정보보호 STUDY' 카테고리의 다른 글

| 개인정보보호 7주차_STUDY : CPO가 알아야 할필수 개인정보 법률지식 (0) | 2024.05.12 |

|---|---|

| 개인정보보호 6주차_STUDY : 개인정보 유·노출사고 사례 및 대응방안 (1) | 2024.05.11 |

| 개인정보보호 4주차_STUDY : 개인정보보호법 알아보기 (0) | 2024.04.27 |

| 개인정보보호 3주차_STUDY : 개인정보 유노출예방 (0) | 2024.04.02 |

| 개인정보보호 2주차_STUDY : 개인정보의 안전한 관리와개인정보 보호법 법령 해석 사례 (1) | 2024.03.24 |